WORLD VPN

I PROBLEMI DELLE VPN TRADIZIONALI

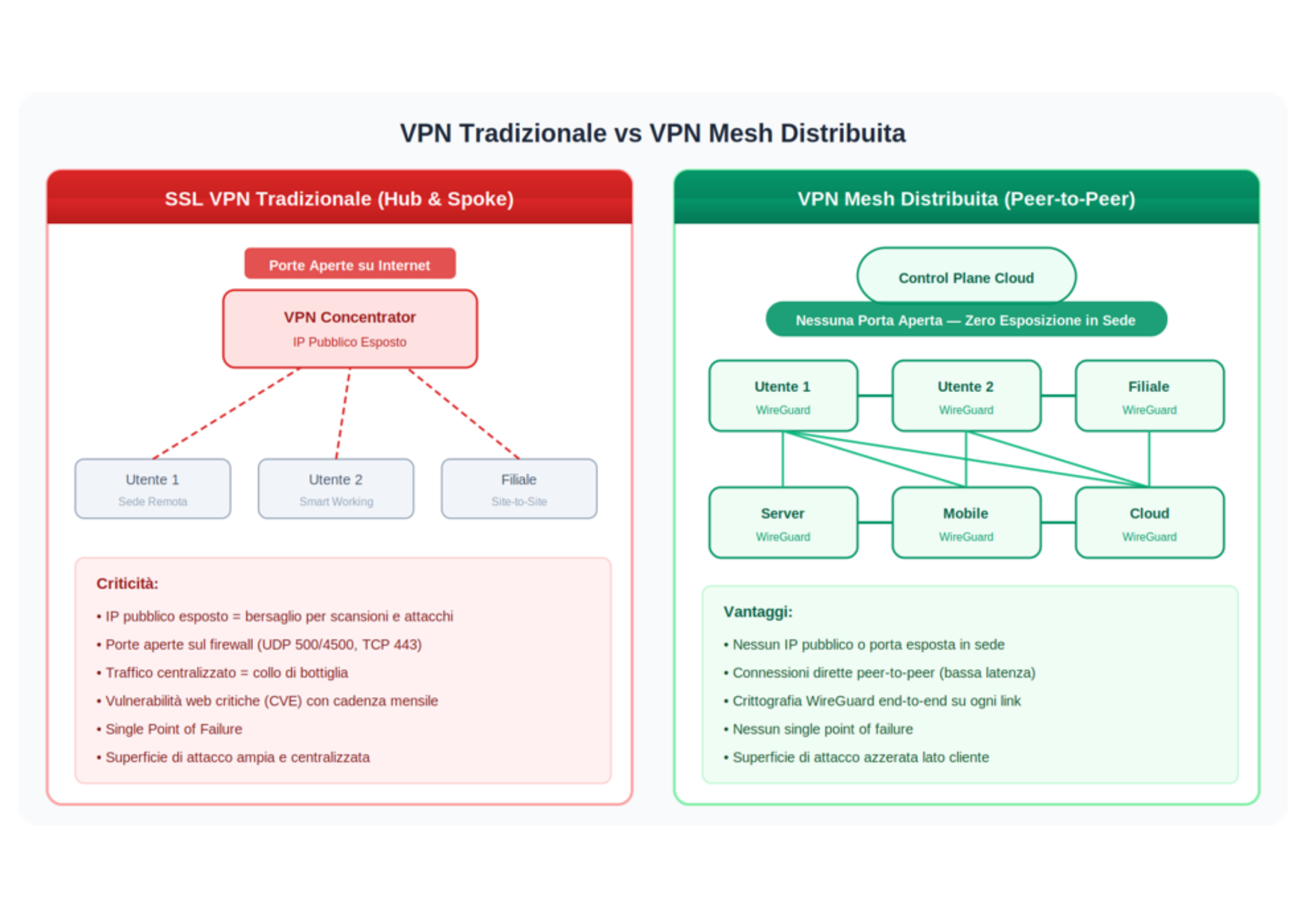

Le soluzioni SSL VPN tradizionali (SonicWall, Fortinet, Palo Alto, Ivanti/Pulse Secure, Cisco) condividono un’architettura fondamentalmente vulnerabile: espongono un servizio web su IP pubblico.

Questo significa porte aperte su Internet, un’interfaccia raggiungibile da chiunque e una superficie di attacco che viene sistematicamente sfruttata da gruppi ransomware e attori statali.

Le cronache degli ultimi due anni lo dimostrano in modo inequivocabile.

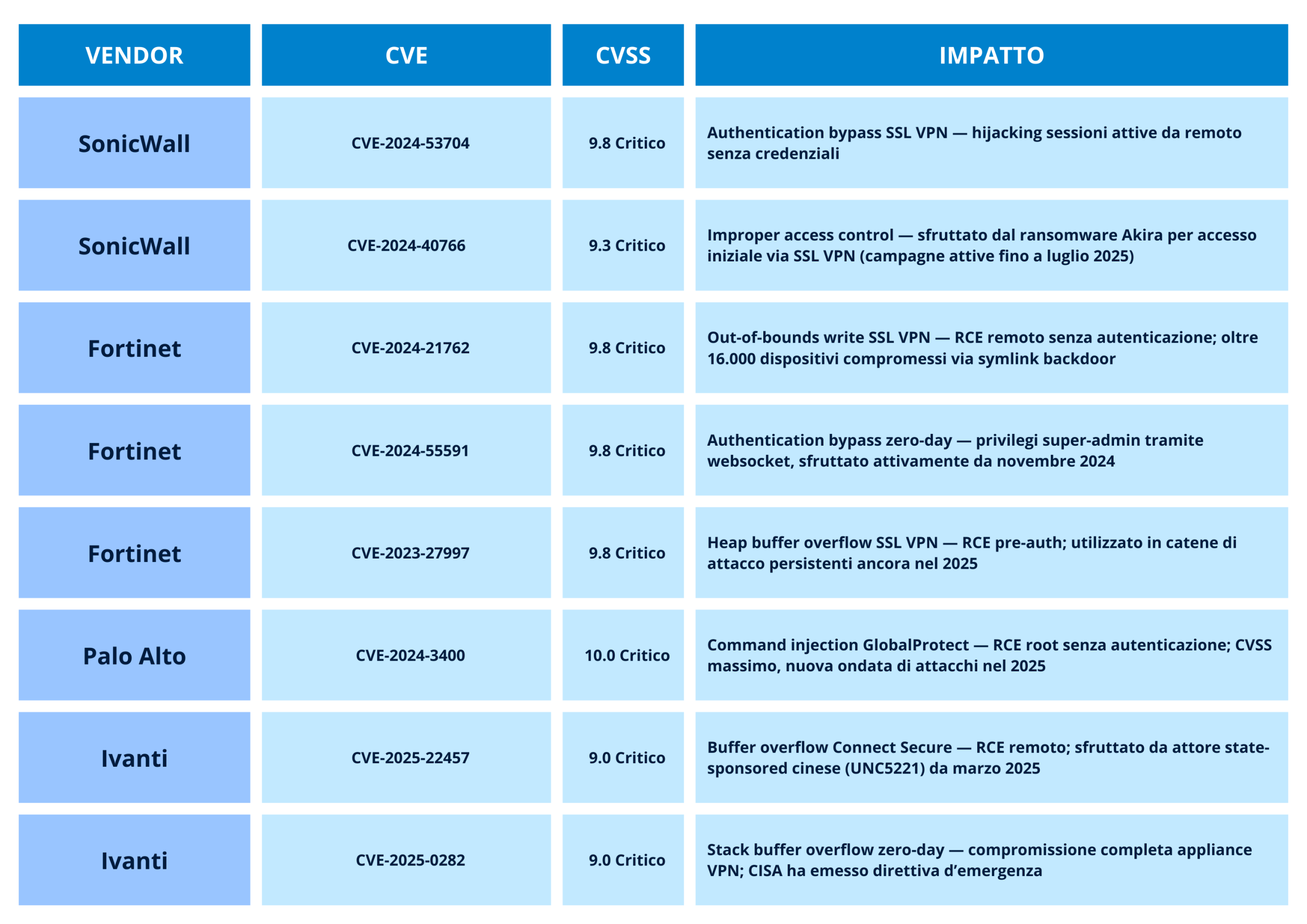

Vulnerabilità SSL VPN Critiche (2024/2025)

La tabella seguente riporta alcune delle vulnerabilità più gravi scoperte negli ultimi due anni sulle piattaforme SSL VPN più diffuse

Denominatore comune: tutte queste vulnerabilità esistono perché il servizio SSL VPN è esposto direttamente su Internet. Se il servizio non fosse esposto, queste CVE sarebbero irrilevanti.

SOLUZIONE: VPN MESH DISTRIBUITA

La nostra proposta si basa su un’architettura di VPN Mesh Distribuita (basata su tecnologia NetBird con protocollo WireGuard®) che ribalta il paradigma delle VPN tradizionali: non viene esposto nessun servizio in sede cliente.

L’agent comunica esclusivamente in uscita (outbound) verso il control plane. Il firewall del cliente rimane completamente chiuso.

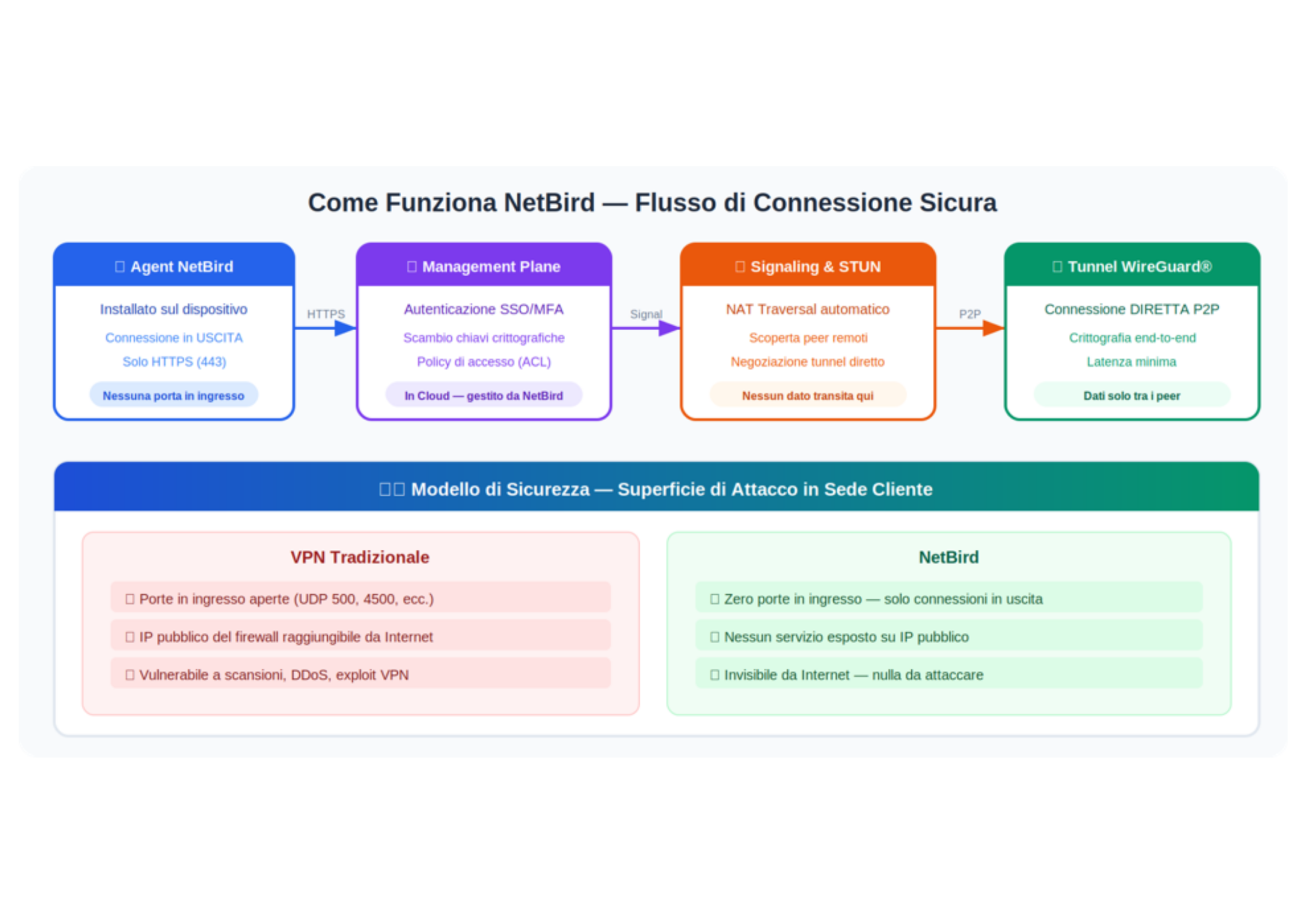

Come Funziona

- Agent locale: software leggero installato su ogni dispositivo, si connette in uscita (HTTPS) al control plane senza alcuna configurazione sul firewall.

- Autenticazione centralizzata: il management plane gestisce identità (SSO/MFA), distribuisce chiavi crittografiche e applica policy di accesso granulari.

- NAT Traversal automatico: tramite STUN/TURN/ICE, i peer stabiliscono connessioni dirette superando NAT e firewall senza aprire porte.

- Tunnel WireGuard® diretto: il traffico viaggia peer-to-peer con crittografia end-to-end, senza transitare da server intermedi.

COME FUNZIONA IL FLUSSO NETBIRD

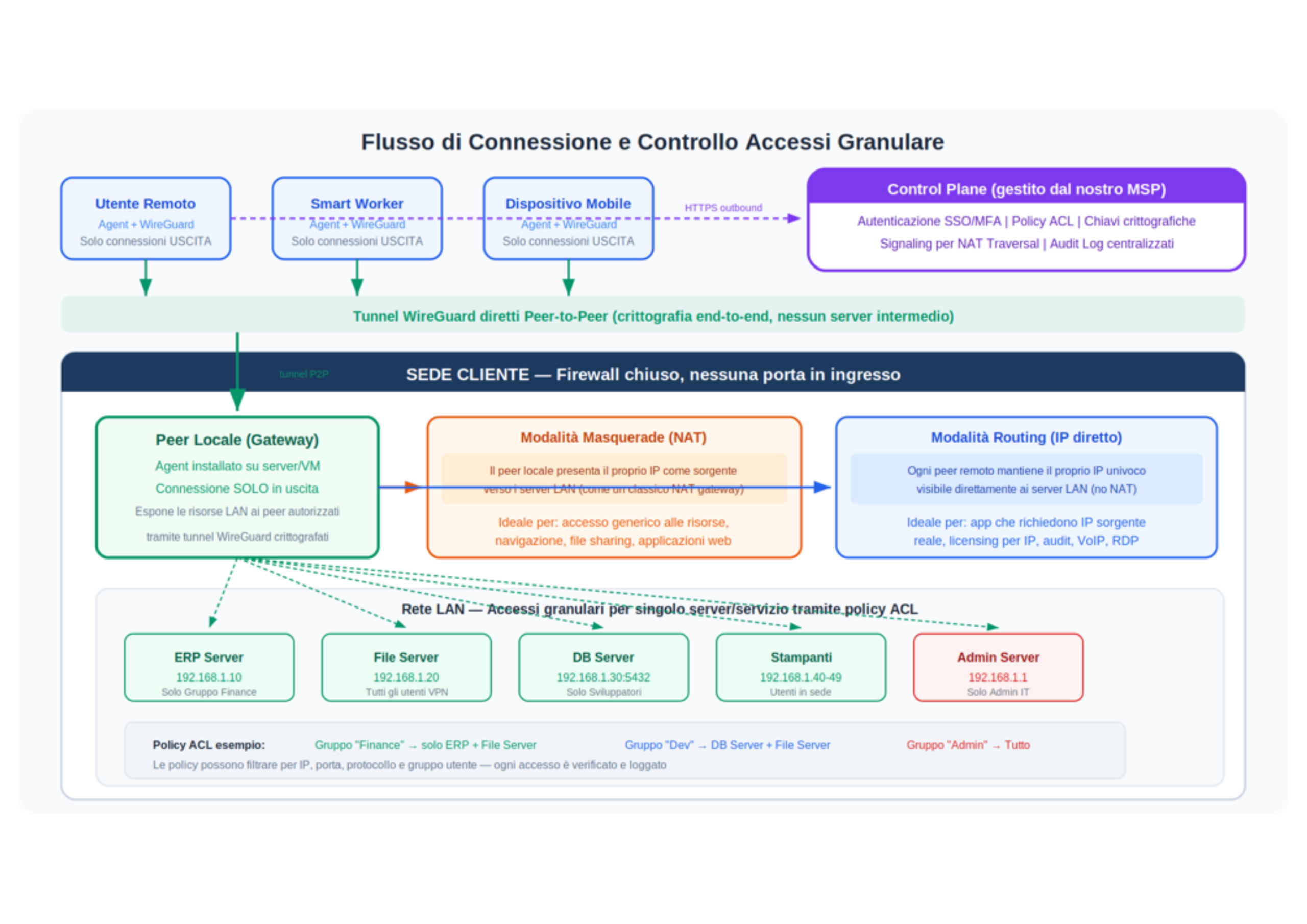

CONTROLLO ACCESSI GRANULARE E MODALITÀ OPERATIVE

Uno dei vantaggi principali della VPN Mesh Distribuita è la gestione granulare degli accessi ai singoli server e servizi della LAN. Le policy ACL nel control plane stabiliscono con precisione quale utente o gruppo può accedere a quale risorsa (IP, porta, protocollo), realizzando il principio di least privilege: ogni utente vede solo ciò che gli è strettamente necessario.

Peer Locale: Masquerade Mode vs Routing Mode

Il peer locale (gateway) in sede può operare in due modalità distinte:

- Masquerade Mode (NAT): il peer locale presenta il proprio IP come sorgente verso i server LAN, come un gateway NAT. Adatto alla maggior parte delle applicazioni: file server, applicazioni web, posta, navigazione.

- Routing Mode (IP diretto): ogni peer remoto mantiene il proprio IP univoco visibile ai server LAN senza NAT. Indispensabile per applicazioni che richiedono di identificare il singolo IP sorgente e che non supportano il NAT: licensing basato su IP, audit, VoIP, sessioni RDP con restrizioni per IP, software legacy.

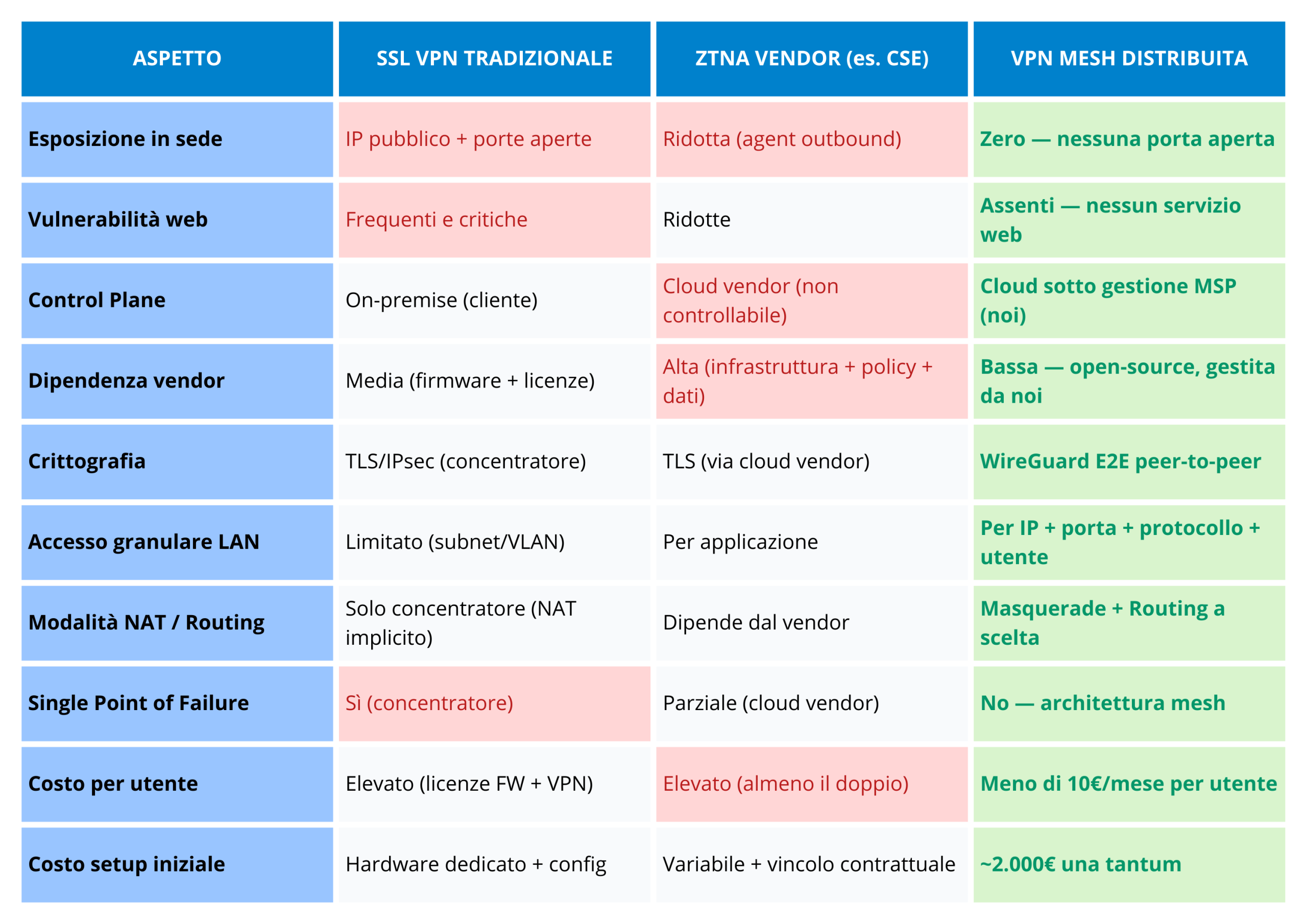

CONFRONTO CON SOLUZIONI ZERO TRUST DEI VENDOR

I principali vendor propongono soluzioni ZTNA (es. SonicWall CSE, Fortinet ZTNA, Palo Alto Prisma Access) con principi simili ma una differenza fondamentale: il control plane è interamente gestito dal vendor. Con la nostra soluzione, il control plane resta sotto la nostra diretta supervisione, garantendo pieno controllo su policy, accessi, log e configurazioni.

Nota economica: il costo ricorrente è inferiore a 10€ al mese per utente, con un investimento iniziale di circa 2.000€ una tantum. Le soluzioni ZTNA dei vendor presentano costi per-utente almeno il doppio, più vincoli contrattuali pluriennali e totale dipendenza dal vendor.

In sintesi:

la VPN Mesh Distribuita offre connettività enterprise senza esporre nulla della rete del cliente. A differenza delle SSL VPN tradizionali e delle soluzioni ZTNA vendor, garantisce sicurezza, accesso granulare, flessibilità operativa (masquerade/routing) e piena autonomia gestionale, a costo significativamente inferiore.